1.- ¿Qué comando se utiliza para activar un ACL ipv6 llamado ENG_ACL en una interfaz para que el router filtre el tráfico antes de acceder a la tabla de enrutamiento?

ipv6 access-class ENG_ACL in

ipv6 access-class ENG_ACL out

ipv6 traffic-filter ENG_ACL out

ipv6 traffic-filter ENG_ACL in*

2.- Refiérase a la ilustración.

Esta ACLse aplica en el tráfico saliente del router en la interfaz que se conecta directamente al servidor 10.0.70.5. una solicitud de información desde una página web segura se envía desde el host 10.0.55.23 y está destinada al servidor 10.0.70.5. ¿qué línea de la lista de acceso hará que el enrutador tome acción (reenviar el paquete hacia adelante o soltar el paquete)?

2

3*

5

4

1

3.- ¿Cuáles son las dos afirmaciones correctas acerca de las ACL extendidas? (elige dos)

Los ACLs extendidos terminan con una declaración permit implícita.

Se pueden colocar varias ACL en la misma interfaz siempre y cuando estén en la misma dirección.

Las ACLs extendidas evalúan las direcciones de origen y destino.*

Los números de puerto se pueden utilizar para añadir una mayor definición a un ACL.*

Las ACL extendidas utilizan un rango de números del 1 al 99.

4.- ¿Qué dos funciones describen los usos de una lista de control de acceso? (elige dos.)

Las ACLs pueden permitir o denegar el tráfico basado en la dirección MAC que se origina en el enrutador.

Las ACL ayudan al enrutador a determinar la mejor ruta hacia un destino.

Las ACLs pueden controlar a qué áreas puede acceder un host en una red.*

Las ACL estándar pueden restringir el acceso a aplicaciones y puertos específicos.

Las ACL proporcionan un nivel básico de seguridad para el acceso a la red.*

5.- ¿Qué dos afirmaciones describen el efecto de la máscara wildcard 0.0.0.15 de la lista de control de acceso? (elige dos.)

Los primeros 32 bits de una dirección IP suministrada serán correspondidos.

Los últimos cuatro bits de una dirección IP suministrada serán correspondidos.

Los últimos cinco bits de una dirección IP suministrada serán ignorados.

Los primeros 28 bits de una dirección IP suministrada serán ignorados.

Los últimos cuatro bits de una dirección IP suministrada serán ignorados.*

Los primeros 28 bits de una dirección IP suministrada serán correspondidos.*

6.- Al aplicar una ACL a la interfaz de un enrutador, ¿Qué tráfico se designa como saliente?

tráfico que sale del enrutador y se dirige hacia el host de destino*

tráfico que va de la dirección IP de destino al router

tráfico que viene de la dirección IP de origen al enrutador

tráfico para el que el enrutador no puede encontrar ninguna entrada en la tabla de enrutamiento

7.- ¿Qué entrada de comandos ACL IPv6 permitirá el tráfico desde cualquier host a un servidor SMTP en la red 2001:db8:10:10::/64?

permit tcp any host 2001:DB8:10:10::100 eq 23

permit tcp host 2001:DB8:10:10::100 any eq 23

permit tcp any host 2001:DB8:10:10::100 eq 25*

permit tcp host 2001:DB8:10:10::100 any eq 25

8.- ¿Qué dos comandos ACL bloquearán el tráfico destinado a un servidor web que está escuchando puertos por defecto? (Elige dos.)

access-list 110 deny tcp any any gt 443

access-list 110 deny tcp any any gt 75*

access-list 110 deny tcp any any eq 21

access-list 110 deny tcp any any eq https

access-list 110 deny tcp any any lt 80

9.- Refiérase a la exhibición.

Un administrador de red está configurando una ACL para limitar la conexión a las líneas VTY r1 sólo a las estaciones de trabajo del grupo de ti de la red 192.168.22.0/28. El administrador verifica las conexiones telnet correctas desde una estación de trabajo con ip 192.168.22.5 a R1 antes de aplicar el ACL. Sin embargo, después de aplicar el ACL a la interfaz fa0/0, las conexiones telnet son denegadas. ¿Cuál es la causa del fallo de la conexión?

El permiso ACE especifica un número de puerto incorrecto.

No se ha introducido el comando login para las líneas vty.

La enable secret password no está configurada en R1.

La red del grupo de TI está incluida en la declaración deny.*

El permiso ACE debe especificar el protocolo ip en lugar de tcp.

10.- ¿Qué característica es única de las ACLs IPv6 en comparación con las ACLs IPv4?

el uso de ACL llamado ACE

una deny any any implícita de cualquier ACE

un permiso implícito de los paquetes de descubrimiento del vecino*

el uso de máscaras wildcard

11.- Refiérase a la ilustración.

Un administrador de red sólo desea permitir que el host 192.168.1.1.1 /24 pueda acceder al servidor 192.168.2.1 /24. ¿Cuáles tres comandos lograrán esto usando las mejores prácticas de colocación de ACL? (Elige tres.)

R2(config)# interface fastethernet 0/0*

R2(config)# access-list 101 permit ip host 192.168.1.1 host 192.168.2.1*

R2(config)# interface fastethernet 0/1

R2(config)# access-list 101 permit ip any any

R2(config-if)# ip access-group 101 out

R2(config-if)# ip access-group 101 in*

R2(config)# access-list 101 permit ip 192.168.1.0 255.255.255.0 192.168.2.0 255.255.255.0

12.- ¿Qué tres valores o conjuntos de valores se incluyen al crear una entrada de lista de control de acceso extendida? (Elige tres.)

número de lista de acceso entre 1 y 99

máscara de subred de destino y máscara wildcard

dirección de puerta de enlace predeterminada y máscara wildcard

dirección de origen y máscara wildcard*

máscara de subred de origen y máscara wildcard

dirección de destino y máscara wildcard*

número de lista de acceso entre 100 y 199*

13.- Rellena los espacios en blanco.

Utilice el formato decimal de puntos.

La máscara wildcard asociada a la red 192.168.12.0/24 es __0.0.0.255__

14.- ¿Qué rango representa todas las direcciones ip que se ven afectadas cuando se usa la red 10.120.160.0 con una máscara wildcard de 0.0.7.255 en un ACE?

10.120.160.0 a 10.127.255.255

10.120.160.0 a 10.120.191.255

10.120.160.0 a 10.120.168.0

10.120.160.0 a 10.120.167.255*

15.- ¿Qué dos filtros de paquetes puede usar un administrador de red en un ACL extendido IPv4? (elige dos.)

tipo de ordenador

Tipo de mensaje ICMP*

dirección MAC de destino

número de puerto UDP de destino*

dirección de hello TCP de origen

16.- Refiérase a la presentación.

El administrador de red que tiene la dirección ip 10.0.70.23/25 necesita tener acceso al servidor ftp corporativo (10.0.54.5/28). El servidor ftp es también un servidor web al que pueden acceder todos los empleados internos de la red dentro de la dirección 10.X.X.X.X. No se debe permitir ningún otro tráfico a este servidor. ¿Qué ACL extendido se usaría para filtrar este tráfico, y cómo se aplicaría este ACL? (Elige dos.)

R2(config)# interface gi0/0

R2(config-if)# ip access-group 105 in

access-list 105 permit tcp host 10.0.54.5 any eq www

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 20

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 21

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 20

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 21

access-list 105 permit tcp 10.0.0.0 0.255.255.255 host 10.0.54.5 eq www

access-list 105 deny ip any host 10.0.54.5

access-list 105 permit ip any any*****

R1(config)# interface s0/0/0

R1(config-if)# ip access-group 105 out

access-list 105 permit ip host 10.0.70.23 host 10.0.54.5

access-list 105 permit tcp any host 10.0.54.5 eq www

access-list 105 permit ip any any

R1(config)# interface gi0/0

R1(config-if)# ip access-group 105 out**

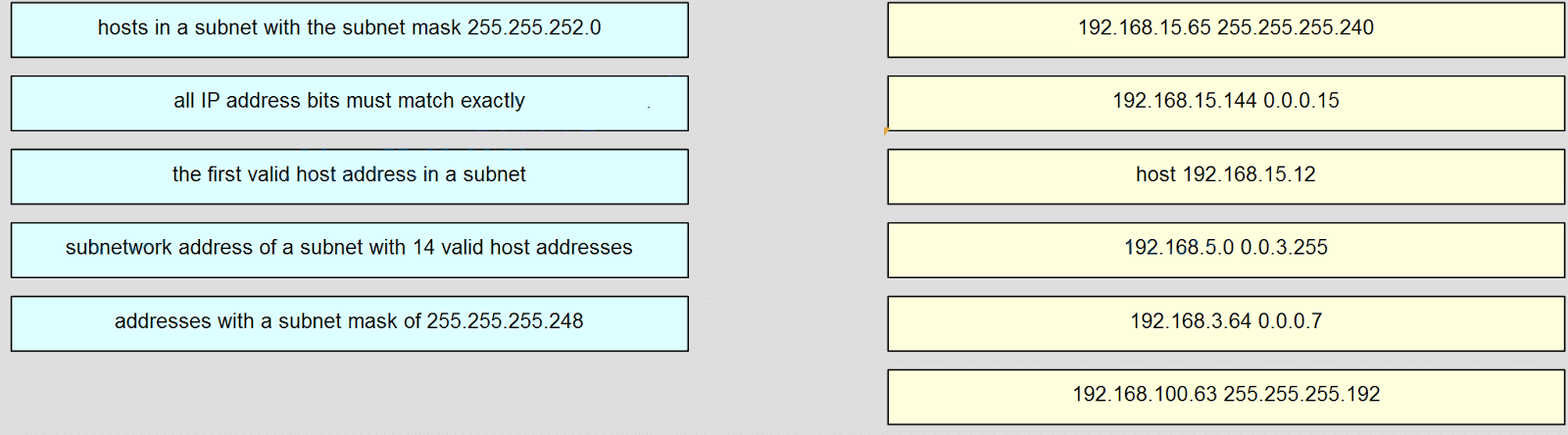

17.- Haga coincidir cada declaración con el ejemplo de subred y wildcard que describe. (no se utilizan todas las opciones.)

192.168.15.65 255.255.255.255.240 => la primera dirección de host válida en una subred

192.168.15.15.144 0.0.0.0.15 => dirección de subred de una subred con 14 direcciones de host válidas

host 192.168.15.12 => todos los bits de dirección IP deben coincidir exactamente

192.168.5.5.0 0.0.3.255 => hosts en una subred con la máscara de subred 255.255.252.0

192.168.3.64 0.0.0.0.7.7 => direcciones con una máscara de subred de 255.255.255.255.248

18.- Se ha aplicado una lista de acceso a una interfaz LAN del router en la dirección de entrada. La dirección ip del segmento LAN es 192.168.83.64/26. El ACL completo aparece abajo:

access-list 101 deny tcp 192.168.83.64 0.0.0.63 any eq 23 access-list 101 permit ip 192.168.83.64 0.0.0.63 192.168.83.128 0.0.0.63

Arrastre las descripciones de los paquetes de la izquierda a la acción que el enrutador realizará a la derecha.

El enrutador dejará caer el paquete

destino: 202.16.83.131 protocolo: HTTP

destino: 192.168.83.157 protocolo: Telnet

El enrutador reenviará el paquete

destino: 192.168.83.189 protocolo: FTP

19.- ¿Qué dos aces podrían utilizarse para denegar el tráfico ip desde un único host 10.1.1.1 a la red 192.168.0.0/16? (Elige dos.)

access-list 100 deny ip host 10.1.1.1 192.168.0.0 0.0.255.255*

access-list 100 deny ip 10.1.1.1 0.0.0.0 192.168.0.0 0.0.255.255*

access-list 100 deny ip 10.1.1.1 255.255.255.255 192.168.0.0 0.0.255.255

access-list 100 deny ip 192.168.0.0 0.0.255.255 10.1.1.1 0.0.0.0

access-list 100 deny ip 192.168.0.0 0.0.255.255 10.1.1.1 255.255.255.255

access-list 100 deny ip 192.168.0.0 0.0.255.255 host 10.1.1.1

20.- ¿Qué conjunto de entradas de control de acceso permitiría a todos los usuarios de la red 192.168.10.0/24 acceder a un servidor web que se encuentra en 172.17.80.1, pero que no les permitiría utilizar telnet?

access-list 103 permit 192.168.10.0 0.0.0.255 host 172.17.80.1

access-list 103 deny tcp 192.168.10.0 0.0.0.255 any eq telnet

access-list 103 deny tcp host 192.168.10.0 any eq 23

access-list 103 permit tcp host 192.168.10.1 eq 80

access-list 103 permit tcp 192.168.10.0 0.0.0.255 any eq 80

access-list 103 deny tcp 192.168.10.0 0.0.0.255 any eq 23

access-list 103 permit tcp 192.168.10.0 0.0.0.255 host 172.17.80.1 eq 80

access-list 103 deny tcp 192.168.10.0 0.0.0.255 any eq 23**

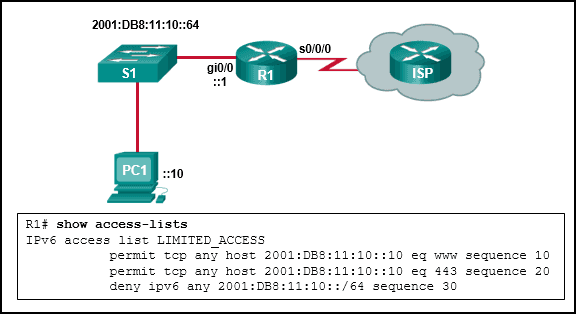

21.- Refiérase a la ilustración.

La IPv6 access list limited_access se aplica en la interfaz s0/0/0 de R1 en la dirección de entrada. ¿qué paquetes IPv6 del ISP serán eliminados por el acl en R1?

Paquetes que están destinados a PC1 en el puerto 80

Paquetes HTTPS a PC1

Paquetes ICMPv6 que están destinados a PC1*

Anuncios vecinos recibidos del enrutador ISP.

22.- Un administrador de red está diseñando un ACL. Las redes 192.168.1.1.0/25, 192.168.0.0.0/25, 192.168.0.128/25, 192.168.1.128/26 y 192.168.1.192/26 están afectadas por el ACL. ¿Qué máscara wildcard, si la hay, es la más eficiente para usar cuando se especifican todas estas redes en una sola entrada permit ACL?

0.0.0.255

0.0.255.255

0.0.0.127

Un solo comando ACL y una máscara de comodín no deben ser usados para especificar que estas redes particulares u otro tráfico serán permitidos o denegados y presentan un riesgo de seguridad.

0.0.1.255*

¿Qué dos comandos ACE bloquearán el tráfico que se destina a un servidor web que está escuchando los puertos predeterminados? (Elija dos opciones.)

access-list 110 deny tcp any any gt 443

access-list 110 deny tcp any any lt 80

access-list 110 deny tcp any any gt 75 *****

access-list 110 deny tcp any any eq 21

access-list 110 deny tcp any any eq https *****

Un administrador de red desea permitir que solo el host 192.168.1.1 /24 pueda obtener acceso al servidor 192.168.2.1 /24. ¿Cuáles son los tres comandos que lograrán esto con las mejores prácticas de la ubicación de la ACL? (Elija tres opciones.)

R2(config)# access-list 101 permit ip 192.168.1.0 255.255.255.0 192.168.2.0 255.255.255.0

R2(config)# access-list 101 permit ip host 192.168.1.1 host 192.168.2.1 ****

R2(config)# interface fastethernet 0/1

R2(config-if)# ip access-group 101 out

R2(config)# access-list 101 permit ip any any

R2(config-if)# ip access-group 101 in *****

R2(config)# interface fastethernet 0/0 ****

Consulte la exhibición. El administrador de red que tiene la dirección IP 10.0.70.23/25 necesita acceder al servidor FTP corporativo (10.0.54.5/28). El servidor FTP también es un servidor web al que pueden acceder todos los empleados internos en las redes dentro de las direcciones 10.x.x.x. No se debe permitir ningún otro tráfico en este servidor. ¿Qué ACL extendida se utilizaría para filtrar este tráfico y cómo se aplicaría? (Elija dos).

R2(config)# interface gi0/0

R2(config-if)# ip access-group 105 in

R1(config)# interface s0/0/0

R1(config-if)# ip access-group 105 out

R1(config)# interface gi0/0 ****

R1(config-if)# ip access-group 105 out ****

access-list 105 permit ip host 10.0.70.23 host 10.0.54.5

access-list 105 permit tcp any host 10.0.54.5 eq www

access-list 105 permit ip any any

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 20 *****

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 21*****

access-list 105 permit tcp 10.0.0.0 0.255.255.255 host 10.0.54.5 eq www ***

access-list 105 deny ip any host 10.0.54.5 ****

access-list 105 permit ip any any****

access-list 105 permit tcp host 10.0.54.5 any eq www

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 20

access-list 105 permit tcp host 10.0.70.23 host 10.0.54.5 eq 21